思路:

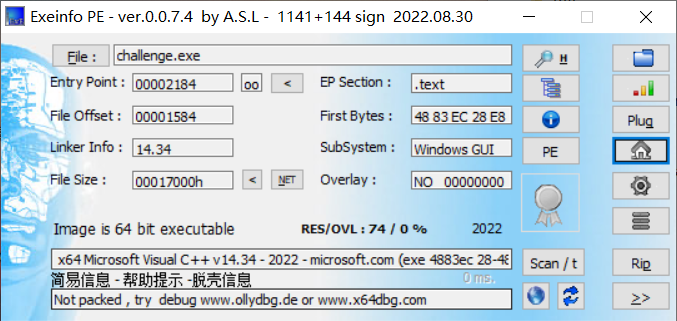

拿到题目先查壳

是windows 64为的程序

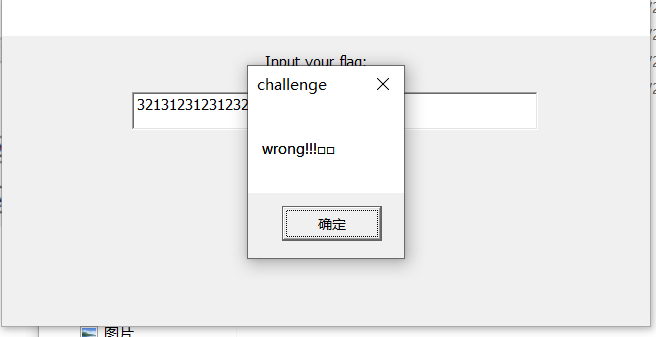

双击打开,随便输如测试

根据题目名字,推测这是使用mfc框架开发的

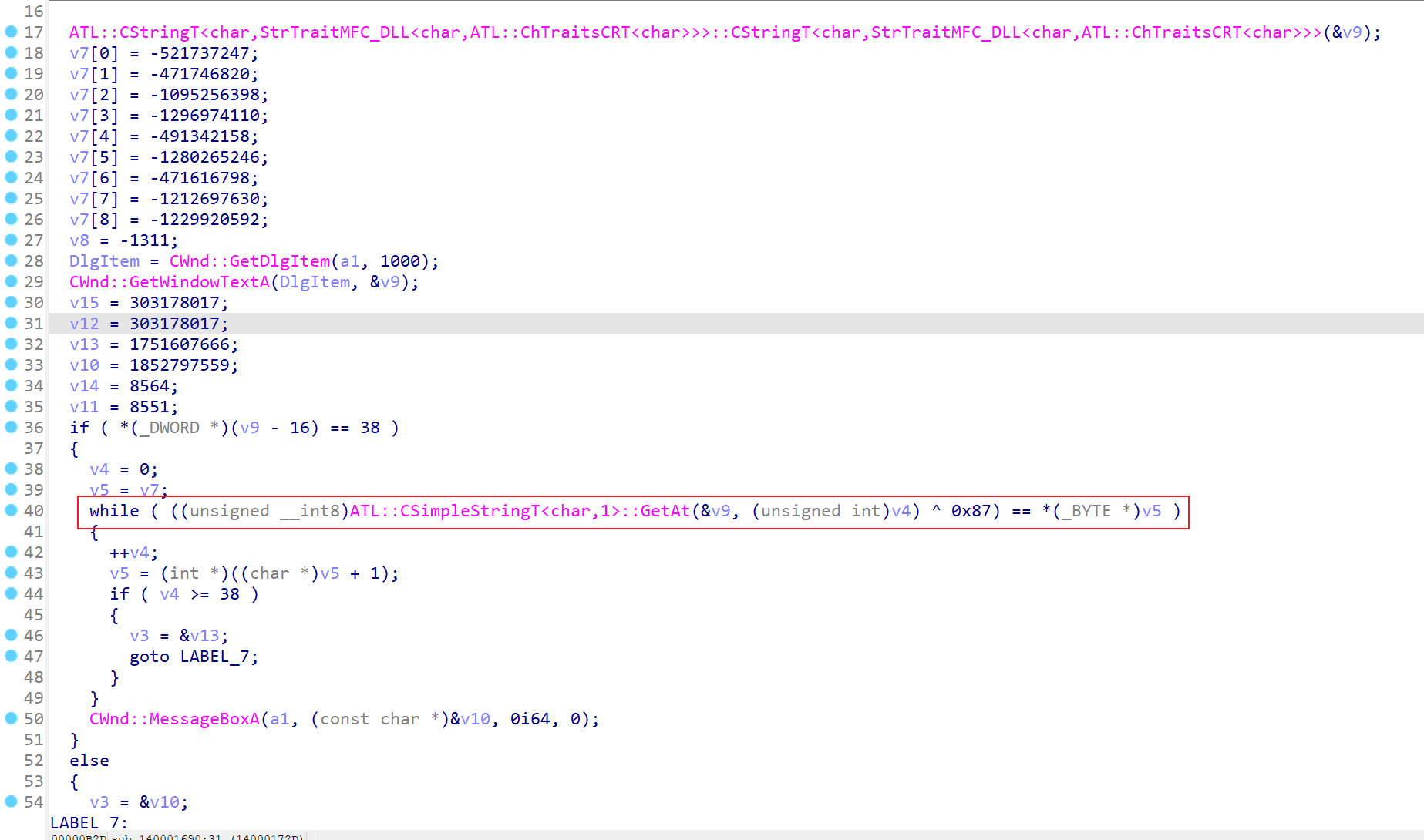

直接上ida

在import中搜索messagebox跟到调用这个函数的地方

发现了验证flag的地方

v7中存的是加密的flag ^0x87 就能还原flag

直接上脚本

exp:

encode = [0xE0E6EBE1, 0x0E3E1B6FC, 0x0BEB7B6B2,

0x0B2B1BEE2, 0x0E2B6B6B2, 0x0B3B0B3E2,

0x0E3E3B2E2,0x0B7B7B3E2,0x0B6B0E6B0,0x0FAE1

]

for i in encode:

tmp = i.to_bytes(4,'little')

for j in tmp:

print(chr(j^0x87), end="")flag:

flag{1fd5109e965511ee474e5dde4007a71f}